Mask My IP 2.2.0.2

دانلود نرم افزار پنهان کردن آی پی Mask My IP 2.2.0.2

Mask My IP نرم افزاری کوچک و بسیار مفید به منظور پنهان ساختن آی پی (IP) می باشد ، با استفاده از این نرم افزار می توانید آی پی کامپیوتر خود را از دید همگان مخفی کنید و به صورت کاملا نامرعی و ناشناس در اینترنت گشت و گذار کنید بدون آنکه کسی بتواند ردی از شما بگیرد ، این نرم افزار معمولا برای افرادی مناسب است که در کامپیوتر خود اطلاعات محرمانه و خصوصی دارند و می خواهند در اینترنت از امنیت بسیار بالایی برخوردار باشند ، بنابراین اگر به دنبال نرم افزاری هستید که با استفاده از آن احتمال دسترسی دیگران به کامپیوترتان را به حد صفر برسانید این نرم افزار می تواند ایده بسیار خوبی برای شما باشد

برخی از قابلیت های کلیدی نرم افزار Mask My IP 2.2.0.2 :

- مخفی سازی آی پی به صورت کامل و بدون نقص

- گشت و گذار پنهانی شما در اینترنت بدون گذاشتن ردپا

- حفظ امنیت شما در برابر حمله دیگران به اطلاعات کامپیوتر شما

- قابلیت انتخاب آی پی های کشورهای دیگر به جای آی پی خودتان

- ارسال ایمیل به صورت کاملا ناشناس

- بازکردن سایت ها و انجمن هایی که آی پی شما به دلایلی در آن مسدود شده است

- پشتیبانی از نسخه های مختلف ویندوز

- و....

![]() دانلود فایل (لینک مستقیم از سرور اول)

دانلود فایل (لینک مستقیم از سرور اول)

![]() دانلود فایل (لینک مستقیم از سرور دوم)

دانلود فایل (لینک مستقیم از سرور دوم)

![]() دانلود فایل (غیر مستقیم - Mediafire)

دانلود فایل (غیر مستقیم - Mediafire)

![]() دانلود فایل (غیر مستقیم - Embedupload)

دانلود فایل (غیر مستقیم - Embedupload)

![]() 5 MB

5 MB

![]() رمز: www.p30day.com

رمز: www.p30day.com

هک تمام گوشی های سیمبیان با Just Hack It 1.1

جدیدترین روش هک تمام گوشی های سیمبیان با Just Hack It 1.1

این روش در تاریخ 2011-04-17 توسط CODeRUS و Kolay هکرهای روسی ارایه شد که دو روز بعد نیز روش اتوماتیک آن ارایه شد.که در حال حاضر آسانترین روش است و تنها با نصب فایل نصبی و اجرای آن (مانند HelloOx) گوشی هک می شود. اما تفاوت آن با HelloOX این است که در حال حاضر تعداد معدودی از گوشی ها هنوز با HelloOx قابل هک شدن هستند. اما Just HackIt روی اکثر گوشی ها حتی گوشی های سیمبیان ^3 که فقط از طریق کوک و فلش زدن قابل هک بودند نیز قابل استفاده است!

قابل استفاده برای تمام گوشی های :

- S60v3

- S60v5

- Symbian ^3

همچنان این روش روی گوشی ویواز جواب نمی دهد.

تست شده روی آخرین ورژن موجود گوشی های : 5800 , C7 , 6220 , 6120, N97 , N8 , E72 , C5-03 , 5630

بعد از هک :

- شما امکان مشاهده فایل های سیستمی را دارید.

- بعد از هک شما امکان نصب فایل های SIS را بدون ساین دارید.

- همچنین تمام ترفندها و نرم افزارهایی که برای نصب نیاز به هک بودن گوشی دارند را پیدا خواهید کرد

ادامه مطلب ...

مز گشایی پسورد اینترنت وایرلس

رمز گشایی پسورد اینترنت وایرلس

اینترنت های وایرلس محدودیتی که دارند این هست که برخی از آنها پسوورد دارند و امکان نفوذ برای آن ها وجود ندارد.نرم افزاری که امروز مشاهده می فرمایید نرم افزاری می باشد که این امکان را به شما می دهد تا بوسیله ی آن کلید رمز اینترنت وایرلس را بیابید.این نرم افزار در بسیاری از مکان ها کاربرد دارد و به شما بسیار کمک خواهد کرد.

این برنامه جزء برنامه های هــــک قرار می گیرد به همین دلیل به عنوان تروجان شناخته می شود البته این ویروس یابی سلیقه ای است به عنوان مثال ناد این برنامه را ویروس نشناخته ولی نورتون و کاسپر شناخته است بهترین معیار استفاده از virustotal می باشد

دانلود Wireless WEP Key Password Spy از rapidshare

دانلود Wireless WEP Key Password Spy از rapidshare

دانلود Wireless WEP Key Password Spy از پارسا اسپیس

دانلود Wireless WEP Key Password Spy از پارسا اسپیس

دانلود Wireless WEP Key Password Spy از Dropbox

دانلود Wireless WEP Key Password Spy از Dropbox

طریقه مخفی کردن فایل اجرایی درون فایلی دیگر

طریقه مخفی کردن فایل اجرایی درون فایلی دیگردیگر به چشمان تان نیز اعتماد نکنید

شما در حالی که از فلش دوستتان تصویری را برای اجرا انتخاب میکنید در حال اجرای یک برنامه مخرب هستید

اعتماد به سایرین دیگر جایز نیست

با این ترفند میتوان به گفته رنگ کردن گنجشک و فروختن ان به جای هواپیما رسید

Hack طریقه مخفی کردن فایل اجرایی درون فایلی دیگر قصد داریم یک ترفند جالب برای مخفی کردن فایلهای اجرایی درون فرمتهای دیگر را نشانتان دهیم! مراحل را دنبال کنید:

۱) پوشه جدیدی بسازید. حالت Show hidden files را فعال کنید تا بتوانید فایلهای مخفی را ببینید و دستکاری کنید. همچنین تیک hide extensions for known file types را بردارید تا فرمت فایلها را بتوانید مشاهده کنید.

۲) یک کپی از برنامه اجرایی که میخواهید مخفی کنید را در این پوشه قرار دهید.

۳) اکنون نوبت تغییر نام این فایل است. بطور مثال نام آن را picture.jpeg بگذارید.

۴) ویندوز هشداری نمایش خواهد داد که آیا مطمئنید که میخواهید فرمت exe را به jpeg تغییر دهید!؟ با کلیک بر روی Yes کار را ادامه دهید.

۵) الان یک میانبر یا Shortcut از فایلتان در همان پوشه ایجاد کنید.

۶) الان یک میانبر از فایل اصلی دارید. نام آن را تغییر دهید. مثلا me.jpeg

7) برروی me.jpeg کلیک راست کنید و Properties را انتخاب کنید. لازمه چند تغییر کوچک انجام داده شود!

۸ ) ابتدا هرآنچه در قسمت Start In وجود دارد را پاک کنید و آن را خالی بگذارید.

۹) سپس در بخش Target شما باید مسیر فایل مورد نظر را وارد کنید. پس این خط را در آن کپی کنید:

C:\WINDOWS\system32\cmd.exe /c picture.jpeg

10) بخش آخر کد یعنی c picture.jpeg همیشه نام فایل اول است. ما فایل را به picture.jpeg تغییر نام دادیم، اگر شما آن را tehran.avi نام گذاری کردهاید باید این نام را جایگزین کنید.

۱۱) الان اگر کسی فایل me.jpeg را باز کند درواقع فایل اجرایی picture.jpeg را اجرا کرده و خواسته شما اجابت میشود!

۱۲) برروی me.jpeg کلیک راست کنید و به properties بروید. در بخش تغییر آیکن میتوانید آیکن آن را تغییر دهید. روی آن کلیک کنید و عبارت زیر را در آن وارد کنید تا آیکنها برای شما نمایش داده شوند. یکی از آیکنها را انتخاب کنید:

%SystemRoot%\system32\SHELL32.dll

13) برای اینکه فایل اول کلیک نشود میتوانید آن را مخفی کنید. برای اینکار برروی فایل اول کلیک راست کنید و properties را انتخاب و Hidden را انتخاب کنید.

۱۴) فراموش نکنید این دوفایل همیشه باید در کنار هم باشند و کاربر باید برروی فایل دوم کلیک کند پس فایلها را طوری نامگذاری کنید که فایل دوم در ابتدا و فایل اول در انتها نمایش داده شود. (مانند نامگذاری ما)

بدست آوردن مشخصات یک دامین یا آی پی

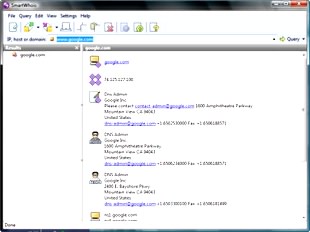

بدست آوردن مشخصات یک دامین یا آی پی SmartWhois 5.0 build 255

SmartWhois 5.0 build 255 این امکان را به شما می دهد تا هر نوع اطلاعاتی درباره یک دامین یا آی پی را بدست آورید. اطلاعاتی نظیر کشور، ایالت و شهر محل قرارگیری سرور، اطلاعاتی درباره صاحب آن و مشخصات فنی نظیر نوع سرور، سیستم عامل، DNS ها و…

برخی از قابلیت های نرم افزار SmartWhois 5.0 build 255:

- جستجو در ۶۰ دیتابیس مختلف

- قابلیت جستجوی مستقیم از طریق مرورگر IE و برنامه Microsoft Outlook

- ذخیره ی اطلاعات برای استفاده های بعدی در حالت آفلاین

- قابلیت جستجو کردن ip یا domain به تعداد زیاد

- و…

راه های نفوذ به شبکه های کامپیوتری!

یکی از مهمترین مشغله های آارشناسان شبکه امنیت شبکه و مقابله با نفوذگران می باشد .

بنابراین آشف راه های نفوذ به شبکه باید همواره مورد توجه مسئولان شبکه های آامپیوتری قرار بگیرد. یک مسئول شبکه و حتی یک آاربر ساده باید با راه های نفوذ به شبکه آشنا باشد تا با بستن و آنترل این راهها شبکه یا سیستم موردنظر را از حملات هکرها محفوظ بدارد. در ذهنیت عمومی هکر یک انسان شرور و خرابکار است ولی در واقع اینگونه نیست و هکرها در بسیاری از موارد هدفشان پیدا آردن صعف های شبکه و برطرف آردن آنهاست به همین دلیل در اواخر دهه 80 هکرها را بر اساس فعالیتهایشان دست هبندی آردند.

:: چگونه فایل های هک را شناسایی کنیم؟

هنگام چت در یاهو ممکن است از افراد مختلف فایلی دریافت کنید که گاهی اوقات این فایلها برای نفوذ به کامپیوتر شما و یا دزدیدن پسورد یاهوی شما هست. یک راهی وجود دارد که در هنگام دریافت فایل تا حدی از امنیت آن اطمینان حاصل کنید ::: چگونه فایل های هک را شناسایی کنیم؟

وقتی شخصی فایلی می فرستد در پیغامی که برای شما مبنی بر تائید آن می آید نام شخص فرستنده، نام فایل و حجم آن و از این قبیل اطلاعات روی آن نوشته شده هست. شما باید توجه داشته باشید که فایلی که می خواستید با نوع فایل فرستاده شده هماهنگی دارد یا نه ؟ مثلا اگر عکسی می خواهید دریافت کنید باید فایل مربوط پسوند JPG داشته باشد اما فایلهای هک که با MGIC-PC ساخته می شوند در قسمت نام بعد از JGP پسوندی مثل SCR یا exe و..مثل ( mypic.jpg.scr) وجود دارد که نشان دهنده آن است که فایل فرستاده شما یکی از انواع فایل های ساخته شده توسط magic-pc است که برای بدست آوردن پسورد شما می باشد.

بدست آوردن IP و اطلاعات مختلف در ارتباطات اینترنتی X-NetStat Pro

بدست آوردن IP و اطلاعات مختلف در ارتباطات اینترنتی X-NetStat Pro

X-NetStat Professional 5.56

یکی از قدرتمندترین برنامه ها برای کنترل ارتباطات است. همانطور که می دانید بدست آوردن قربانی برای هکرها امری مهم است. به کمک این برنامه شما به راحتی می توانید IP قربانی را بدست آورید. این کار تنها با ارسال یک پی ام از طرف شخص مورد نظر انجام پذیر است. همچنین به کمک این نرم افزار می توانید با یک کلیک ساده از IP فرد ووهوس بگیرید. این به آن معناست که می توانید موقعیت جغرافیایی فرد مورد نظرتان را به سادگی هرچه تمام تر بدست آورید. این اطلاعات نام کشور، نام شهر، نام ISP، شماره تلفن و … را در بر خواهد گرفت. این برنامه دارای ویژگی های قدرتمند و حرفه ای است که به شما امکان می دهد تا برنامه را مناسب با شرایط شبکه، نمایش جامع آمار، نمایش پنجره اطلاعات دریافتی، سرویس دهنده وب تنظیم کنید. همچنین با این برنامه می توانید از راه دور به اطلاعات XNS دسترسی داشته باشید. همچنین دسترسی از راه دور DNS، WHOIS، TraceRoute و . . . نیز امکان پذیر می باشد. این نرم افزار قدرتمند و مفید مربوط به یکی از ابزارهای ویندوز که Netstat نام دارد می باشد که یک کمک خوب برای هکرهاست. به کمک این نرم افزار می توانید از آی پی و پورت هایی که به وسیله آن ها در ارتباط هستید آگاه باشید و می توانید بدانید که پورت هایی Listening و یا Established هستند. همچنین می توانید بدانید که چه مواردی در حال شنیده شدن از پورت های مختلف هستند که این امکان به شما کمک می کند که پورت بازی را که مخصوص یک تروجان بوده است را پیدا کنید. شما هم اکنون و در ادامه می توانید این برنامه را از سایت دریافت نمایید.

هک اکانت ADSL

می خوام هک تضمینی اکانت ای دی اس ال رو بگم که البته اگه باور نمی کنید می تونید امتحان کنید

چگونه هکر حرفه ای شویم؟

چگونه هکر حرفه ای شویم؟

برای شروع چه چیزی لازم است؟

۱-Linuxوwinرا روی کامپیوتر نصب کنید و شروع به یادگیری کنید.

۲-شروع به یارگیری زبان C کنید.

۳-شروع به یاد گیری… TCP/IPکنید.

۴-مهمترین چیز علاقه به طی کردن یک راه بسیار طولانی.

برای یاد گرفتن هر یک از موارد فوق بهترین راه استفاده از کتاب و همچنین استفاده از تجربیات دیگران میباشد امروزه میتوان در بازار کتاب های متنوعی را پیدا کرد و با مطالعه ی آنها به سطح قابل قبولی از اطلاعات رسید.گفته میشود کسانی میتوانند در این راه موفق شوند که کل وقت انها(full time) آنها صرف کار با کامپیوتر میشوداما نظر من متفاوت است و اگر کسی علاقمند به این کار باشد میتواند با تلاش بیشتر به هدفش برسد.

در هر کاری شرط اصلی داشتن اراده ی قوی است,شرایط دیگر چندان اهمیتی ندارد.(گوته)

در پس هر موفقیت به ظاهر یک شبه بیست سال تلاش و زحمت وجود داشته است.(ماکسول-مالتز)

بنابرای شما نباید انتظار داشته باشید امروز که یادگیری رو شروع کردین فردا بتونین ساب دومین یاهو رو بزنین,به گفته ی آنتونی رابینز”راه موفقیت همیشه در دست ساختمان است,موفقیت پیش رفتن است نه به نقطه پایان رسیدن”

شما فکر میکند هدف یک هکر چیست؟

هدف یک هکر وارد شدن و نفوذ کردن به یک سیستم است اما نه بخاطر خرابکاری و بدست آوردن اطلاعات آن سیستم بلکه

دانلود نرم افزار HIDE IP PLATINUM 5.0 ...

مخفی کردن ادرس IP در اینترنت ار دید کسانی که می خواهند صفحات مشاهده شده توسط شما را نظارت کنند و برای جلوگیری از هک شدن شما.....MASOUD

رمز :shahi-poshmetro

همانطور که از اسم برنامه متوجه شده اید نرم افزار (Super Bluetooth Hack v1.8 ) برای نفوذ ، خواندن و تغییر دادن تنظیمات گوشی های دیگر به کار میرود که در زیر به قابلیت های این برنامه میپردازیم.و میتوان از قابلیت های نرم افزار به مشاهده پیامک های گوشی هک شده , مشاهده شماره تلفن ها در دفترچه تماس ایجاد تغییرات در پروفایل , گوش دادن به آهنگ در حالی که از گوشی هک شده صدائی نمی آید ری استارت (Restart) کردن گوشی اشاره نمود...

دانلود در ادمه مطلب